Compliance Management – Eine Standortbestimmung

Pragmatisch betrachtet sollten umgesetzte Compliance Management Systembestandteile in ihren Ausführungen sowie ihrer Umsetzung in regelmäßigen Zeitabständen, schlechtesten Falls mindestens einmal im Geschäftsjahr, hinterfragt werden.

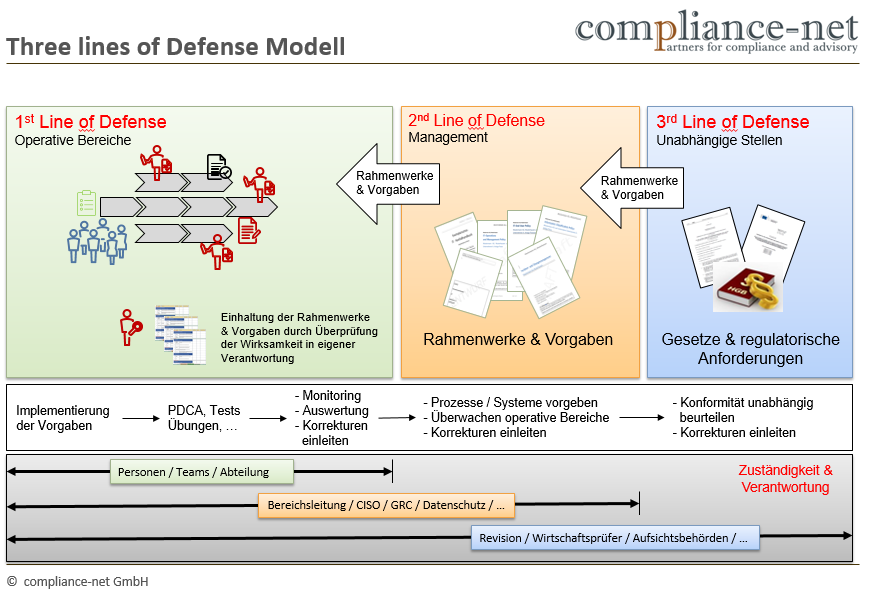

Als Basisverständnismodel hierfür eignet sich das so genannte „Three Line of Defense-Model“ (TLoD) welches aus dem Risikomanagement hervorgegangen ist und mittlerweile als gängige Methode angesehen wird. Das Modell dient im Wesentlichen dazu Risiken, die in einer Organisation oder einem Unternehmen auftreten können systematisch aufzuarbeiten. Das TLoD-Modell hat gegenüber anderen Modellen den wesentlichen Vorteil, dass es in Bezug auf Unternehmensgröße oder -struktur nicht gebunden ist oder an Komplexitäts- und damit durchgängige Umsetzungsgrenzen stößt.

Das Modell basiert vor allem auf der Idee, drei zusammenhängende „Verteidigungslinien“ in einem Unternehmen zu etablieren, um Risiken, die auf das Unternehmen bzw. dessen Organisation einwirken können frühzeitig zu erkennen, zu erfassen, zu analysieren und zu bewerten sowie in der Organisation zu kommunizieren. In den unterschiedlichen „Verteidigungslinien“ kommen unterschiedlichen Funktionsgruppen entsprechende Aufgabenstellungen zu.

Die dritte Verteidigungslinie (Third Line of Defense) wird durch unabhängige Dritte (u.a. (Interne) Revision, Wirtschaftsprüfer, Aufsichtsorgane etc.) gebildet, die das Risikomanagement eines Unternehmens überwachen (vgl. u.a. IDW PS 340). Hierbei werden u.a. die Prozesse, Dokumente und Nachweise zur Umsetzung und Einhaltung des internen Kontrollsystems unabhängig und objektiv betrachtet und in ihrer Effizienz und Effektivität bewertet. Durch das Reporting an die Geschäftsführung / den Vorstand bzw. den Beirat oder Aufsichtsrat eines Unternehmens werden diese Unternehmensgremien im Schutz (u.a. Reputation Vermögen, Integrität, Einhaltung Regulatorik) des Unternehmens unterstützt.

Die zweite Verteidigungslinie (Second Line of Defense) wird von der dritten Verteidigungslinie miteingeschlossen, bildet in diesem Modell eine Unterstützungsfunktion der nachfolgend skizierten ersten Linie und liegt im gehobenen Management eines Unternehmens. Die Unterstützung wird der ersten Line durch die Verfassung von Richtlinien und Arbeitsanweisungen zuteil. Die Aufgabe der zweiten Verteidigungslinie umfasst hierbei nicht nur die Formulierung von Richtlinien und Arbeitsanweisungen und das entgegennehmen von entsprechenden Reports aus der ersten und dritten Verteidigungslinie, sondern auch das aktive Risikomanagement sowie auch die Überwachung der Umsetzung und Einhaltung der Richtlinien und Arbeitsanweisungen. D.h. auf dieser Ebene sind Personen tätig, die Verantwortlich für die Einrichtung und Umsetzung entsprechender Maßnahmen und Prozesse sind, die in der ersten Verteidigungsebene durchgeführt werden.

Die erste Verteidigungslinie liegt im operativen Management. Hier werden anhand der durch die zweite Verteidigungslinie vorgegebenen Durchführungs- und Kontrollrichtlinien die Umsetzung der Arbeitspakete durchgeführt. D.h. die Durchführungsverantwortlichen haben dafür Sorge zu tragen, dass im Rahmen des Alltagsgeschäftes die risikominimierenden Maßnahmen eingehalten bzw. operativ Umgesetzt werden und dies durch entsprechende Dokumentation gegenüber Dritten festgehalten wird. Unternehmensprozesse werden gleichwohl auch auf Effizienz und Effektivität sowie (Risiko-)Resilienz fortlaufend bewertet. Risiken die noch nicht berücksichtigt sind, werden an die 2. Verteidigungslinie übergeben, um hier geeignete Verteidigungsmaßnahmen festzulegen, zu kommunizieren und über die angepassten Richtlinien wieder an das operative Management zurückzugeben. Gleichzeitig wird durch die zweite Verteidigungsebene das Risikoportfolio entsprechend für das Unternehmen angepasst.

Um die Überwachungsfunktion in der ersten und vor allem der zweiten Verteidigungslinie unterstützen zu können, haben wir zu verschiedenen Themen des Compliance Management-Systems so genannte „Module zur Standortbestimmung“ entwickelt.

Diese Module basieren auf Branchen- bzw. branchenübergreifenden Standards mittels derer sich sowohl das Management der zweiten als auch der ersten Verteidigungsebene in die Lage versetzen kann, sich gegenüber Dritten, in den jeweiligen Themenkomplexen, zu exkulpieren (vgl.§ 831 BGB). Auf diese Weise könnten die Managementebenen dazu beitragen, einem entsprechendem „Organisationsverschulden“ des Managements (vgl. u.a. §823 Abs. 1 BGB, § 130 OwiG) entgegenzuwirken.

Nähere Informationen zu den derzeit bestehenden „Modulen zur Standortbestimmungen“ können über die nachfolgenden Steckbriefe eingeholt werden. Die Module basieren auf einer MS-EXCEL-Datei, damit möglichst viele Unternehmen diese direkt nutzen können, ohne Softwareplattformen oder andere Individualsoftware anschaffen zu müssen.

Wir berechnen für die Bereitstellung eines entsprechenden, themenbezogenen Moduls eine Schutzgebühr von 259,- EUR inkl. MwSt. Der Prozess ist am Ende der Steckbriefe beschrieben:

Alle Bilder: Eigenkreationen